智慧裝置的解鎖方式越來越多,從指紋識別、虹膜識別,到面部識別,人體自身已經變成了一把鑰匙,不過,在這眾多的辨識方式中,面部識別技術可能是最不安全的,因為已經有人找到了破解的辦法。

臉部辨識的原理基本上就是建立於每一張臉都有不同的特徵,比方說你的眼睛、嘴巴、下巴的弧度、距離、比例等等,都有不同的數據。而臉部辨識系統會先取用你的臉部數據,然後當你要登入時,依照你在鏡頭前面不同角度的狀況下,換算出這些距離尺寸的變化進行比對,然後來確認是否符合數據、進行解鎖。

聽起來很萬無一失,不過就有人想到,既然你的臉是固定不變的,那麼只要把你的臉重建一個3D臉部模型,不就可以解決這個問題?

臉部照片哪裡來?社群網站隨便找就一大堆

或許你會問:他們從哪裡得到你的臉的數據?這個問題顯然不是問題:現在社群網路這麼發達,只要你沒有封鎖自己的帳號,隨便Google一下就可以找到一大堆你的照片。

在本月的 USENIX 安全論壇上,有一所大學展示了他們的 3D 臉部建模系統。使用這套系統,研究者們可以直接從 Facebook, Google + 等社群網路上獲取任何人的照片素材,並利用其在 VR 環境中建立 3D 模型,對面部識別系統進行解鎖。

在這次試驗中,研究人員共測試了 5 種來自 iOS 與 Android 平台上的臉部解鎖軟體工具,選取了 20 名志願者,並在他們的社群網路上挑選了他們 3 到 27 張不等的照片用於建立3D模組。

最終結果顯示,5 個產品中只有 1 個破解效果不理想,其餘 4 個則有 55% 至 85% 的解鎖率。

如此一來,理論上駭客除了你的社群媒體帳號外,不需要任何其他個人訊息,就可攻破市面上大部分面部識別。

他們是如何騙過系統的?

一般來說,防騙性能比較差的面部識別,用普通照片與影片就可破解,而這種利用3D製作的頭部模型則更加真實。

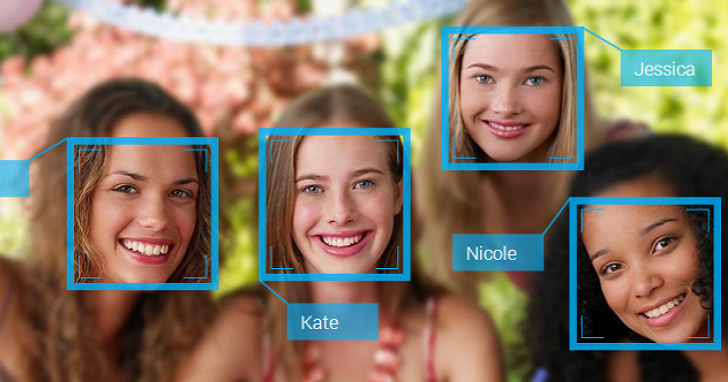

由於社群網路上圖片解析度普遍較低,無法直接用來使用,因此研究者必須先要加工。他首先會使用軟體工具分析照片人物的面部關鍵特徵,標記出關鍵點,之後再利用這些關鍵點進行建模。

然後,研究者會選取面部成像質量最好的照片,為頭部模型填充紋理、細節,而部分照片上不能充分顯示的細節則需要額外修正,以讓模型更像人。

接下來,研究人員會修正眼球,讓模型的眼睛正視前方,並為其加入一些簡單的表情動畫,以求更活靈活現。

最後,再把模型放入手機的VR系統軟體中,可以讓頭部模型自然地活動,並可以展示深度訊息。

如此一來,這些「智商」較低的臉部解鎖軟體工具就會把這個手機螢幕上的 3D 模型誤認為是真人。而這其中最為驚悚的事實是,出賣你的恰恰是你最沉迷的社群網路。

事實上,當你每天在秀生活、曬自拍時,你已經自動將自己的隱私與面部識別這樣的生物解鎖訊息公之於眾。

社群網站已經變成一個隱私倉庫,一把讓他人打開你生活的鑰匙。

作為研究人員之一的 True Price 表示,我們無法做到滴水不漏地掌控我們社群網路上的個人照片,即使志願者中有許多人非常注意平時的隱私保護,但研究團隊還是至少能在網路上找到 3 張可用照片。

雖然不安全,但面部識別技術並沒有走到絕路

密歇根州立大學教授 Anil Jain 表示:

與指紋與虹膜識別相比,使用面部生物訊息解鎖確實是安全係數最低的,但這種破解技術的成像質量在遇到更複雜的面部識別機制時仍然沒有什麼辦法。

簡單用鏡頭與手機上的圖像識別能力,效果顯然難以提升,而更加先進的傳感器和識別機制則可以解決這個問題。比如,若採用人臉的紅外信號,這種 VR 3D 模型顯然很難複製。

再比如,微軟的 Windows Hello 就對硬體有較大要求,目前的 Surface 產品線普遍採用一款英特爾提供的 RealSense 深度感知鏡頭,而大部分 PC 的鏡頭是無法支持的。

請注意!留言要自負法律責任,相關案例層出不窮,請慎重發文!