網路安全公司 SquareX 近期揭露了一種名為「多型攻擊」(Polymorphic Attack)的新型網路威脅,該攻擊手法利用偽裝成密碼管理器、加密貨幣錢包和銀行應用程式的惡意瀏覽器擴充功能,來竊取使用者的機敏資訊。SquareX 警告,包括最新版本的 Google Chrome 在內的多款瀏覽器都可能受到此類攻擊的影響,這也讓長期以來被視為方便工具的瀏覽器擴充功能,再度成為網路安全的一大隱憂。

「多型攻擊」:偽裝與欺騙的完美結合

SquareX 在其官方實驗室影片詳細說明了「多型攻擊」的運作原理,並發布了一段示範影片,展示了攻擊的實際過程。影片中,一個看似無害的 AI 行銷工具擴充功能被安裝到 Chrome 瀏覽器中,該擴充功能擁有「讀取瀏覽器歷史記錄」和「管理應用程式、擴充功能和主題」等權限。

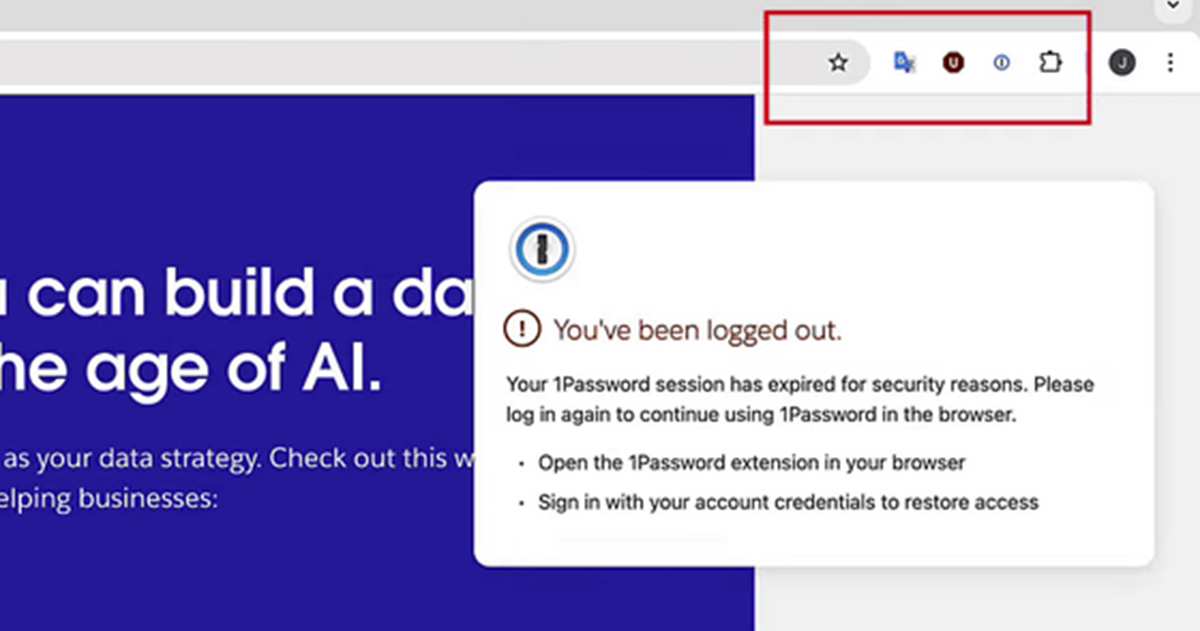

當使用者瀏覽需要登入的網站時,惡意擴充功能會偽裝成 1Password 等密碼管理器,彈出假的登入視窗,誘騙使用者輸入帳號密碼。一旦使用者輸入資訊,這些資料就會被竊取,而使用者可能渾然不覺,因為工具列上的圖示和彈出視窗看起來與真正的密碼管理器並無二致。更甚者,惡意擴充功能甚至會停用真正的密碼管理器,讓使用者完全暴露在風險之中。

SquareX 指出,這種攻擊之所以被稱為「多型」,是因為惡意擴充功能可以偽裝成多種不同的擴充功能。它們利用 Chrome 瀏覽器的「chrome.management API」來管理擴充功能,或使用一種稱為「Web 資源點擊」(Web Resource Click)的技術,偵測目標擴充功能特有的資源,從而找出要偽裝的對象。這種高度的變形能力,使得安全廠商難以追蹤和防禦此類攻擊。

擴充功能安全漏洞:長期存在的隱憂

事實上,瀏覽器擴充功能的安全漏洞並非新鮮事。過去就曾發生過惡意擴充功能竊取使用者瀏覽紀錄、植入廣告、甚至劫持瀏覽器等事件。然而,「多型攻擊」的出現,無疑將擴充功能的安全風險提升到一個新的層次。過去的攻擊多半是直接進行惡意行為,而「多型攻擊」則是透過偽裝,讓使用者在毫無防備的情況下交出自己的機密資訊,其欺騙性更高,危害也更大。

值得注意的是,受影響的瀏覽器不僅僅是 Chrome,所有基於 Chromium 核心的瀏覽器,如 Microsoft Edge、Brave 等,都可能受到此類攻擊的影響。這意味著有大量的網路使用者面臨潛在的風險。由於 Chromium 是目前市佔率最高的瀏覽器核心,因此「多型攻擊」的影響範圍可說是相當廣泛。

SquareX 已將此攻擊告知 Chrome 團隊,但他們也坦言,修補此漏洞並不容易。SquareX 認為,只有透過了解每個擴充功能執行時行為的瀏覽器原生解決方案,才能有效解決此問題。在此之前,使用者應提高警覺,謹慎安裝瀏覽器擴充功能,並仔細檢查擴充功能的權限要求。此外,定期檢查已安裝的擴充功能,移除不必要或可疑的擴充功能,也是保護自身安全的重要措施。對於瀏覽器廠商而言,則需要加強對擴充功能的審核機制,並提供更完善的安全防護功能,以確保使用者的安全。

請注意!留言要自負法律責任,相關案例層出不窮,請慎重發文!